«Դու երբեք այլևս ստիպված չես լինի աշխատել». հաքերները առաջարկել են լրագրողին գումար՝ BBC-ն կոտրելու դիմաց

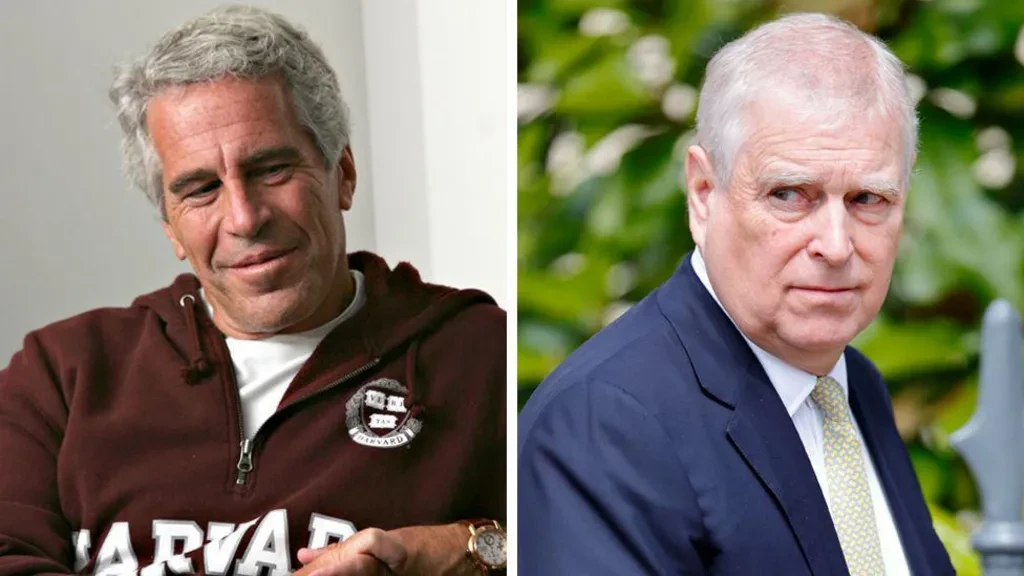

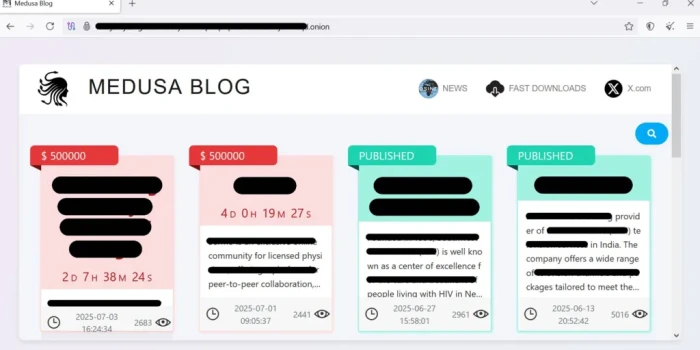

Ինչպես կիբերհանցագործությունների աշխարհում շատ բաների դեպքում, ներքին վտանգը գրեթե անծանոթ է մարդկանց մեծամասնության համար, և շատերը չեն ցանկանում դրա մասին խոսել։ Սակայն ես վերջերս անձամբ ստացա բացառիկ ու մտահոգիչ փորձ՝ երբ հանցագործական խմբի անդամ ինձ առաջարկեց մասնակցել հաքերային գործողության՝ BBC համակարգերին մուտք ստանալու միջոցով։ «Եթե հետաքրքրված ես, մենք կարող ենք քեզ տալ պահանջվող վճարից 15%՝ եթե թույլ տաս մուտք քո համակարգչի համար», — հուլիսին Signal անվտանգության հավելվածի միջոցով ստացա անակնկալի նման հաղորդագրություն անձից, ով ներկայացավ որպես «Syndicate»։ Ես չէի ճանաչում նրան, բայց ակնհայտ էր, թե ինչ է առաջարկվում՝ օգնությամբ կիբերհանցագործներին մուտք ստանալ BBC-ի համակարգերի միջոցով և գաղտնի ստանալ շահում։ Նման պատմություններ ես լսել էի. օրինակ, Բրազիլիայում IT մասնագետի ձերբակալությունը մի քանի օր առաջ լայն Resonance ստացավ. նա իր մուտքի տվյալները վաճառել էր հաքերներին, ինչն հանգեցրել էր 100 միլիոն դոլարի վնասի բանկային համակարգին։ BBC-ի բարձրակարգ խմբագիրից խորհրդատվություն ստանալուց հետո ես որոշեցի «խաղալ»՝ տեսնելու համար, թե ինչպես են հանցագործները իրականացնում այսպիսի գաղտնի գործարքներ։ Հաղորդագրությունների ընթացքում «Syn»-ը (որպեսզի իր իսկ անունը փոխեր) բացատրեց՝ եթե տրամադրեմ մուտքի տվյալներս ու անվտանգության կոդը, նրանք կկոտրեն BBC-ն և կպահանջեն փախուստային վճար բիթքոյնով, իսկ ես կստանամ բաժին այդ գումարից։ Նրանք առաջարկը բարձրացրին. «Մենք չգիտենք, որքան է BBC-ն վճարում, բայց եթե վերցնես վերջնական բանակցություններից 25%-ը, երբ մենք պահանջենք BBC-ի եկամուտի 1%-ը, դու երբեք այլևս ստիպված չես լինի աշխատել»։ «Syn»-ը նշում էր, որ նրանց թիմը կարող է միլիոնավոր վճար պահանջել, եթե հաջողվի ներթափանցել կազմակերպություն։ Հաքերները շարունակեցին իրենց ճնշումը՝ խոստանալով միլիոնավոր եկամուտներ և մասնավորապես, որ կմաքրեն զրույցները, որպեսզի հետք չմնա։ Նրանք ներկայացրեցին երկու ընկերությունների անուններ՝ որոնց համակարգերը կոտրել էին այս տարվա ընթացքում՝ նշելով, որ գործարքներ են կայացվել ներքին անձանց միջոցով։ «Syn»-ը ներկայացրեց իրեն որպես Medusa կիբերհանցագործական խմբի «reach out manager»՝ նշելով, որ միայն նա խոսում է անգլերեն։ Medusa-ն աշխատում է որպես «ransomware-as-a-service», այսինքն՝ ցանկացած հանցագործ կարող է օգտագործել հարթակն՝ կազմակերպություններ կոտրելու համար։ Ըստ CheckPoint կիբերսխնդիրների ընկերության զեկույցի՝ Medusa-ի ղեկավարները, ենթադրվում է, գործում են Ռուսաստանից կամ նրա դաշնակից երկրներից։ Հաղորդագրությունների ընթացքում նրանք ուղարկեցին նաև հղում ԱՄՆ-ում Medusa-ի մասին հանրային զգուշաց

ման, որտեղ նշված էր, որ չորս տարվա ընթացքում խմբի ակտիվությունը խփել է ավելի քան 300 զոհերի։ Ես զգուշացրեցի, որ չեմ վստահում զրուցակցին, ու նրանք ներկայացրեցին Medusa-ի darknet հասցեն և առաջարկեցին կապ հաստատել Tox անվտանգության ծառայության միջոցով։ Ընդ որում, ինձ հարկադրեցին սկսելու 0.5 բիթքոյն կանխավճար, ինչը հավաստում էր առաջարկի իրականությունը։ «Syn»-ը պնդեց, որ գործարքը գործնական է և առաջարկում էր մեծ վճար՝ գաղտնի բացելով BBC համակարգերին մուտք։ Բայց ես, որպես լրագրող և ոչ IT մասնագետ, չգիտեի համակարգի բարձր մակարդակի մուտք ունենալ։ Հաղորդագրությունների ընթացքում իմ հեռախոսը լցվեց երկու-կարգ MFA ծանուցումներով, փորձելով ինձ ստիպել սխալմամբ թույլատրել մուտք, ինչը հայտնի է որպես MFA bombing՝ մեթոդ, որով հանցագործները ստանում են անմիջական մուտք։ Վերջում ես կապ հաստատեցի BBC-ի տեղեկատվական անվտանգության թիմի հետ, անջատվեցի բոլոր ներքին համակարգերից և մի քանի օր հետո «Syn»-ը Signal-ից անհետացավ։ Ի վերջո, ես վերականգնվեցի BBC-ի համակարգերում՝ լրացուցիչ անվտանգության միջոցներով, բայց ունեցա եզակի փորձ ներքին վտանգի իրականացման մեջ։ Այս պատմությունը ցնցող պատկեր է կիբերհանցագործների մշտապես զարգացող մարտավարության մասին և ընդգծում է, որ կազմակերպությունների համար իրականում կա բազմաթիվ թաքնված ռիսկեր, որոնց մասին երբեք չէի խորհել՝ մինչև անձամբ չհայտնվեցի դրա առջև։

Թարգմանվել է ԱԲ-ի միջոցով։